Informācijas drošība ir nozīmīga sastāvdaļa daudzos citos drošības veidos, piemēram, personas fiziskā drošība, tās sociālā drošība, uzņēmumu biznesa drošība, valsts ekonomiskā un politiskā drošība u. c. Visa industriālā ražošana un cilvēku sabiedriskā darbība saistīta ar informācijas apstrādi un līdz ar to arī informācijas drošība kļuvusi īpaši svarīga.

informācijas drošība un privātums, datorzinātnē

Saistītie šķirkļi

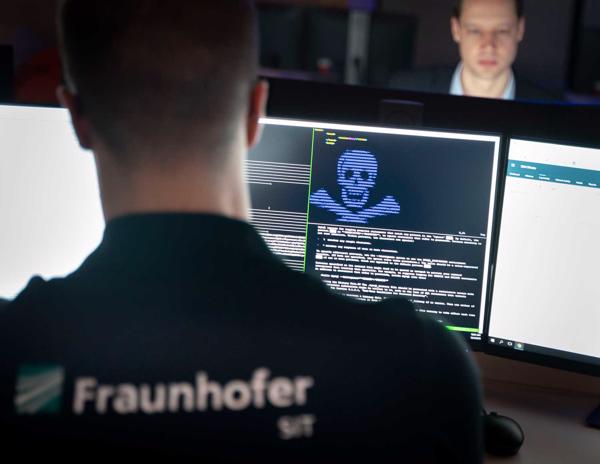

IT drošības zinātnieki jaunajā kiberdrošības centrā "Athene" apgūst, kā iefiltrētās šantāžas programmas kā "Ransomware" var padarīt nekaitīgas. Darmštate, Vācija, 04.12.2019.

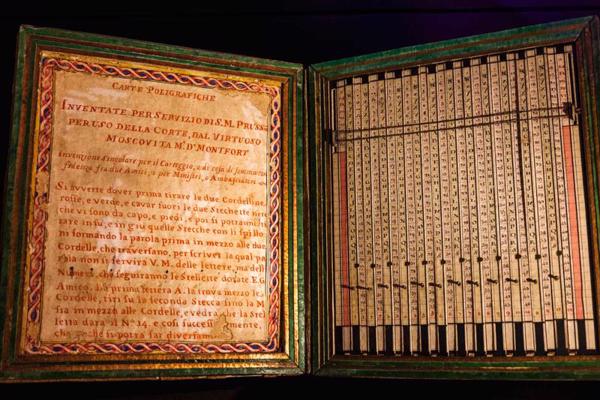

Nepieciešamība pēc informācijas drošības cilvēcei radās līdz ar pašas informācijas radīšanu un apmaiņu. Tomēr tikai pēc rakstības izgudrošanas informācijas aizsardzība sāka iegūt patstāvīgu lomu. Jau pirms 4000 gadiem šumeri Divupē savas vēstules uz māla plāksnītēm ievietoja no māla izveidotās aploksnēs un, iespējams, arī mēģināja šifrēt svarīgus tekstus. Šifrēšana plašāk tika izmantota arī Senajā Grieķijā un Romā. Uzskata, ka Senās Romas politiķis Jūlijs Cēzars (Gaius Iulius Caesar) 50. gadā p. m. ē. ieviesa pirmo šifrēšanas sistēmu.

Kaut arī informācijas drošības būtība visos laikos ir palikusi nemainīga, tomēr tās izpratne un metodes vienmēr bijušas atkarīgas no lietotajām tehnoloģijām. Ar kurjeru nosūtītās konfidenciālās vēstules saturu varēja apdraudēt fizisks uzbrukums kurjeram, bet 19. gs. telegrāfa ieviešana jau sākumā radīja iespēju pārtvert telegrammas, sūtītājiem nezinot. Tas notika vēl ar semaforu telegrāfu pirms elektriskā telegrāfa izgudrošanas. Līdz ar telefona izgudrošanu radās problēmas, kas saistītas ar privāto sarunu satura noplūdi, it sevišķi pirms automātisko telefona centrāļu ieviešanas, kad telefonistēm bija jākontrolē sarunu ilgums un līdz ar to tika dota iespēja noklausīties arī pašas sarunas.

Jauni draudi informācijas drošībai un vajadzība pēc jaunām aizsardzības metodēm radās 20. gs. beigās līdz ar datortehnoloģiju un datortīklu attīstību. Izcilās ungāru izcelsmes amerikāņu matemātiķa Džona fon Neimana (John von Neumann) 1949. gadā formulētās idejas par datorprogrammām, kuras spēj sevi reproducēt, diemžēl tika izmantotas, lai sākot no 20. gs. 80. gadiem izvērstu dažādu datoru apdraudējumu radīšanu un to izplatīšanu gan datortīklos, gan vēlāk 21. gs. sākumā arī mobilo ierīču tehnoloģijās.

Lai raksturotu informācijas drošības saturu, par standarta modeli bieži tiek izmantots CIA modelis (CIA triad) ar trim pamatprincipiem (dažreiz to angļu valodā raksta AIC, lai nejuktu ar Centrālo izlūkošanas pārvaldi – The Central Intelligence Agency, CIA):

- konfidencialitāte (confidentiality) – informācijas pieejamība tikai noteiktai lietotāju grupai (sankcionētiem lietotājiem);

- integritāte (integrity) – informācijas nemainīguma nodrošināšana (nesankcionētas informācijas modifikācijas nepieļaujamība);

- pieejamība (availability) – piekļuve informācijai definētajā laikā un apjomā.

Informācijas drošību dala virzienos:

- organizatoriskais virziens – informācijas sistēmu izmantošanas organizācija iestādēs vai uzņēmumos, personāla un lietotāju apmācība, vadība un uzraudzība;

- tehniskais virziens – (tehniskā drošība) tehnisko iekārtu, aparatūras un tīklu nepārtrauktas darbības nodrošināšana, bojājumpiecietības uzlabošana, informācijas nesēju uzglabāšana un saudzēšana;

- tehnoloģiskais virziens – (informācijas tehnoloģiju un informācijas sistēmu drošība) visa veida programmatūras un informācijas sistēmu konfidencialitātes, integritātes un pieejamības nodrošināšana un dažāda veida ievainojamību identificēšana un novēršana.

Informācijas tehnoloģiju un informācijas sistēmu drošības kontekstā svarīgi ir saprast galvenos apdraudējumu veidus, kā arī iespējas šos apdraudējumus novērst. Dažādiem informācijas drošības virzieniem apdraudējumu veidi atšķiras, daļa ir atkarīgi no izmantotajām tehnoloģijām.

Organizatoriska rakstura apdraudējumi:

- informācijas sistēmu personāla pārstāvju brīvprātīga vai piespiedu atteikšanās no lojalitātes (nodevība) politiskas pārliecības, materiālas ieinteresētības vai citu faktoru rezultātā;

- sociālā inženierija (social engineering) jeb ļaunprātīga uzticības izmantošana, kas tiek izmantota, lai cilvēki labprātīgi atklātu viņiem uzticētu svarīgu informāciju, piemēram, lietotāja vārdus un paroles sistēmās, personas datus un citu sensitīvu informāciju. Datortīklos plaši izmanto sociālās inženierijas metodi pikšķerēšanu (phishing), kas ir sensitīvas informācijas izvilināšana, uzdodoties par personu vai organizāciju, kam šī informācija var tikt sniegta. Dažreiz šī informācija tiek izvilināta, izmantojot speciāli pielāgotus un konkrētai personai adresētu pieprasījumus – mērķētā pikšķerēšana (spear phishing);

- identitātes zādzība, kad kaut kādā veidā uzzinātos datus par personu izmanto, lai izdarītu kādu noziegumu, piemēram, šīs personas vārdā paņemot aizdevumu kādā ātro kredītu firmā;

- dažāda veida krāpšana, piemēram, viltus vēstuļu izsūtīšana darbiniekiem it kā no priekšniekiem (CEO scam).

Tehniskā rakstura apdraudējumi:

- tīši vai netīši aparatūras vai informācijas nesēju bojājumi;

- elektrības traucējumi;

- elektroniski (elektromagnētiski) uzbrukumi (electronic attack).

Tehnoloģiskā rakstura apdraudējumi ir ļoti daudzveidīgi un atkarīgi no izmantotās tehnoloģijas. Svarīgākie no tiem pašlaik saistīti ar datoru izmantošanu:

- ļaunatūra (malware) – programmatūra, kas izveidota ar mērķi traucēt datoru darbību, ievākt informāciju, piekļūt īpaši aizsargātām sistēmām, uzbrukt citām sistēmām, izplatīt mēstules vai reklāmas, vai jebkādā citā veidā nesankcionēti ietekmēt datoru darbību. Ļaunatūrai ir dažādi paveidi – vīrusi, tārpi, trojāņi (trojans) u. c. Tā var tikt veidota specifiskiem uzdevumiem, piemēram, mērķētiem uzbrukumiem vai spiegošanai (Turla, APT-28 u. c.), kā arī inficēto datoru failu šifrēšanai, prasot maksu par atšifrēšanas atslēgu (ransomware);

- piekļuves lieguma uzbrukumi (Denial of Service, DoS) tiek izmantoti, lai pārslogotu sistēmas un tās nebūtu spējīgas atbildēt uz leģitīmiem pieprasījumiem. Izkliedēto piekļuves lieguma uzbrukumu (Distributed Denial of Service, DDoS) organizēšanai parasti tiek izmantoti robotu tīkli (botnet);

- robotu tīkli ir inficētu datoru un citu ierīču kopums, kas tiek centralizēti vai decentralizēti kontrolēts, lai uzbruktu citiem datoriem, izmantojot piekļuves lieguma vai cita veida uzbrukumus, izsūtītu mēstules, inficētu jaunas ierīces.

Informācijas apdraudētāju motīvi un mērķi ir daudzveidīgi un var būt saistīti ar:

- ziņkārību vai pašapliecināšanos, kas bija raksturīga galvenokārt hakeriem datortīklu pirmsākumos;

- politisko vai reliģisko pārliecību, kas tiek pausta ziņojumos, kuri tiek atstāti uzlauztajās sistēmās;

- finansiāliem ieguvumiem, kas ir šīs – skaitliski lielākās – noziedznieku grupas stimuls;

- konkurences cīņu, kaitējot konkurentu vai politisko pretinieku darbībai vai reputācijai;

- terorismu, kas var tikt vērsts uz dažādiem kritiskās infrastruktūras objektiem ražošanā, transportā, sakaru sistēmā, elektroapgādē, veselības aizsardzībā u. c.;

- spiegošanu, gan izmantojot tradicionālas metodes, gan kibervidi apsteidzošas informācijas iegūšanai politiskā vai ekonomiskā kontekstā;

- militāra rakstura uzbrukumiem, apdraudot militāros datortīklus vai iesaistoties hibrīdkara aktivitātēs.

Dažkārt informācijas drošību un privātumu apdraud arī ar visnotaļ pozitīvu motivāciju, kurai nav noziedzīgs raksturs, vismaz deklarāciju līmenī. Piemēram, hakeru grupa, kas saistīta ar starptautisko bezpeļņas organizāciju Wikileaks, uzskata, ka viņi ievāc un publisko dažādu konfidenciālu informāciju ar mērķi paplašināt atklātību un tādejādi stiprināt demokrātiju. Informācijas tehnoloģiju sabiedrībā eksistē arī uzskats, ka dažu valstu slepenie dienesti caurskata un analizē privāto saraksti, pārkāpjot privātuma nosacījumus un neinformējot sabiedrību, kā attaisnojumu minot nepieciešamību novērot un analizēt teroristu un vispār noziedznieku aktivitātes. Tas ne vienmēr notiek atbilstoši spēkā esošai likumdošanai.

Informācijas drošības aizsardzībai ir komplekss raksturs un tā aptver daudzpusīgus pasākumus.

Organizatoriskie pasākumi ir pats konservatīvākais pasākumu veids, kuru būtība ir maz atkarīga no izmantotajām tehnoloģijām:

- informācijas drošības dokumentācijas izstrāde valsts iestāžu un uzņēmumu līmenī, kas satur drošības noteikumus, risku analīzi, darbības nepārtrauktības plānu un vajadzīgās instrukcijas;

- darbinieku atlase, uzturot pielaižu sistēmu valsts līmenī, ietverot prasības par konfidencialitāti uzņēmumu darbinieku darba līgumos vai noslēdzot atsevišķu vienošanos u. c.

- autorizācijas sistēmas, darbinieku atbildības noteikšana, lai katram darbiniekam būtu pieejama tikai tā informācija, kas nepieciešama viņa pienākumu veikšanai, šo darbinieku kontrole;

- nepārtraukta darbinieku apmācība par vispārīgām tēmām un informācijas drošības jautājumiem;

- izmaiņu pārvaldība, visām izmaiņām ir jābūt rūpīgi pārbaudītām, tām jānotiek savlaicīgi informējot un apmācot visas iesaistītās puses.

Tehniskie pasākumi:

- nepārtrauktā elektropiegāde, kas tiek nodrošināta ar nepārtrauktās barošanas sistēmām un rezerves sprieguma ģeneratoriem;

- rezerves serveri vai cita aparatūra, kas var būt izvietota arī attālināti citā lokācijā vai citā valstī;

- profilaktiskās pārbaudes atbilstoši tehniskajiem noteikumiem;

- savlaicīgs remonts vai bojāto mezglu nomaiņa, kas ir jāparedz un attiecīgās detaļas un mezgli ir jātur rezervē;

- fizisko piekļuvi regulējošie līdzekļi – atslēgas (arī elektroniskās), speciālas telpas un durvis, video reģistrācija.

Tehnoloģiskais virziens:

- vīrusus un citu ļaunatūru apkarojošie līdzekļi, piemēram, antivīrusu un pretspiegošanas programmas;

- ugunsmūris (firewall) datoram, kas nodrošina kontrolētu piekļuvi sistēmām tīkla līmenī;

- kriptogrāfiskie līdzekļi, digitālais paraksts, kas galvenokārt tiek lietoti, lai nodrošinātu informācijas konfidencialitāti un integritāti;

- savlaicīga operētājsistēmas un citas programmatūras ievainojamību novēršana, regulāri atjaunojot programmatūru;

- rezerves kopēšana lokāli vai arī attālinātā datu glabātuvē (mākonī);

- informatīvo datu bāzu veidošana gan par aizdomīgām vietnēm un lietotnēm, gan par neapšaubāmi uzticamām (melnie un baltie saraksti);

- autentifikācijas sistēmas (paroles, atslēgas, sertifikāti, biometrija);

- ielaušanās kontroles sistēmas (Intrusion Detection System/Intrusion Prevention System), kas seko aktivitātēm tīklā vai sistēmā, lai fiksētu aizdomīgas darbības vai drošības politikas pārkāpumus;

- konfidenciālās informācijas noplūdes novēršanas programmatūra (Data loss prevention software, DLP), kas seko sensitīvās informācijas izmantošanai un pārsūtīšanai ar mērķi fiksēt un novērst nesankcionētas darbības.

Visās valstīs nacionālā līmenī ir izveidotas valsts drošības iestādes, kuru uzdevums ir novērst valstiski svarīgas informācijas apdraudējumus. Atkarībā no valsts tām var būt arī uzdevumi izlūkošanā, pretizlūkošanā, klasificētās informācijas aprites kontrolē vai valsts amatpersonu apsardzē.

Amerikas Savienoto Valstu (ASV) galvenā pretizlūkošanas organizācija ir Federālais izmeklēšanas birojs, FIB (Federal Bureau of Investigation, FBI) Tieslietu ministrijas pakļautībā, kas tika dibināts 1908. gadā. Biroja uzdevums ir ne tikai aizsargāt valsts noslēpumus no ārvalstu izlūkdienestiem, bet arī izmeklēt federālā līmeņa noziegumus, t. sk. kibernētiskos uzbrukumus un augsto tehnoloģiju noziegumus, apkarot korupciju un citus.

Informācijas pārraides drošības problēmu risināšanai ASV 1952. gadā izveidoja Nacionālo drošības aģentūru (National Security Agency, NSA) Aizsardzības ministrijā uz to vienību bāzes, kuras Otrā pasaules kara laikā nodarbojās ar pretinieka signālu pārtveršanu un atšifrēšanu. Pašlaik Nacionālās drošības aģentūras uzdevums ir informācijas iegūšana, analizējot dažādā veidā pārtverto komunikāciju jeb signālu izlūkošana (signals intelligence, SIGINT) gan izlūkošanas, gan pretizlūkošanas vajadzībām, kā arī valdības sakaru un informācijas sistēmu aizsardzība pret ielaušanos un tīklu uzbrukumiem.

Nacionālās drošības aģentūrā 1981. gadā tika izveidots Nacionālais datoru drošības centrs (National Computer Security Center, NCSC), kura pamatuzdevums ir izstrādāt datoru drošības standartus un pārbaudīt cik lielā mērā valdībā un bruņotajos spēkos izmantotās sistēmas atbilst šiem standartiem.

1988. gadā, kad ASV jau darbojās ne tikai militārie, bet arī vairāki organizāciju un publiskie datortīkli (Telenet, Tymnet, NSFNET u. c.) tika izveidota pirmā datordrošības incidentu risināšanas komanda, lai drošības pārkāpumu risināšanu veiktu operatīvi un labā tehniskā līmenī, izmantojot apmācītus speciālistus. Šī komanda tika izveidota Kārnegija Melona Universitātē (Carnegie Mellon University) ar ASV valdības atbalstu un tika nosaukta par Datoru avāriju reakcijas vienību (Computer Emergency Response Team – Coordination Center, CERT-CC), nosaukums CERT tika reģistrēts kā preču zīme.

Līdz ar starptautiskā datortīkla Internet attīstību arī citās valstīs radās nepieciešamība pēc līdzīgām struktūrām un tās tika izveidotas, lietojot līdzīgus nosaukumus, piemēram, Datoru drošības incidentu reakcijas vienība (Computer Security Incident Response Team, CSIRT). Sākot no apmēram 2000. gada vārda “CERT” izmantošana vairs netiek tik stingri uzraudzīta un nosaukumi CERT/CSIRT informācijas tehnoloģiju (IT) drošības incidentu risināšanas komandu kontekstā tiek izmantoti paralēli.

Pirmās CERT vienības Eiropā tika veidotas akadēmiskajos tīklos – SURFnet tīklā Nīderlandē 1993. gadā; Janet tīklā Apvienotajā Karalistē 1992. gadā; NASK akadēmiskajā datortīklā Polijā 1996. gadā u. c. Pēc 2000. gada informācijas drošības incidentu risināšanas komandas tiek veidotas gan vienas iestādes ietvaros (piemēram, bankās, lielos ražošanas uzņēmumos), gan sektoriāli (akadēmiskās, militārās vienības), gan konkrētu interneta pakalpojumu sniedzēju vajadzībām (lai aizsargātu konkrētā pakalpojumu sniedzēja klientūru), gan reģionu, valstu un valdību mērogā (reģionālās, nacionālās un valdības CERT vienības). Piemēram, ASV 2003. gadā izveidoja nacionālo CERT – US-CERT; Lielbritānija 2013. gadā – UK-CERT, kuru vēlāk pārveidoja par Nacionālo kiberdrošības centru (National Cyber Security Centre, NCSC).

Starptautiskajai sadarbībai ir ļoti liela nozīme IT drošības incidentu risināšanā, jo neviens incidents neapstājas pie valstu robežām. CERT komandas savā starpā sadarbojas, lai apturētu drošības incidentus, apmainītos ar incidentu identifikatoriem un veiktu kopīgu pētniecību IT drošības jomā. Lai veicinātu šo sadarbību, ir izveidotas gan globālas, gan reģionālas CERT sadarbības organizācijas.

Nozīmīgākā no tām ir Incidentu risināšanas drošības komandu forums (Forum for Incident Response Security Teams, FIRST), kas ir globāla organizācija, kura apvieno CERT komandas no visas pasaules. Tajā ietilpst ap 360 organizāciju no apmēram 80 valstīm. No daudzām valstīm organizācijai ir pievienojušās vairākas komandas, piemēram, no ASV – 77, no Vācijas – 26, no Lietuvas – 6, un citas.

Eiropas mēroga CERT sadarbības grupa, ko uztur Eiropas akadēmisko gigabitu tīklu asociācija (Gigabit European Academic Network, GÉANT) ir Datoru drošības incidentu reakcijas vienību darba grupa (Task Force – Computer Security Incident Response Teams, TF-CSIRT). TF-CSIRT ir izveidojusi Uzticama Iepazīstinātāja (Trusted Introducer) servisu, kas uztur Eiropas CERT komandu reģistru un nodrošina komandu akreditāciju un sertificēšanu.

Pasaulē informācijas drošība kļūst arvien nozīmīgāka arī militārajā kontekstā. Ziemeļatlantijas līguma organizācija (NATO) kibertelpu ir pasludinājusi par piekto cīņas telpu līdzās zemei, gaisam, ūdenim un kosmosam. 10.05.2010. tika izveidota ASV kiberdrošības pavēlniecība (United States Cyber Command, USCYBERCOM) kā ASV Stratēģiskās pavēlniecības (United States Strategic Command) vienība. Tā centralizē militārās operācijas kibertelpā un sinhronizē militāro tīklu aizsardzību.

Krievijā tiek veidotas jaunas bruņoto spēku vienības – informācijas operāciju spēki, kas sastāvēs no karaspēka daļām kara apgabalos un flotēs un tiks komplektēti ar matemātiķiem, programmētājiem, inženieriem, kriptogrāfiem, sakarniekiem, radioelektroniskās cīņas virsniekiem, tulkiem u. c. To uzdevums būs veikt kiberkaujas operācijas un aizsargāt militāros datortīklus. 14.01.2014. tika izveidota kiberpavēlniecība (кибернетическое командование) Krievijas Bruņoto spēku ģenerālštābā (Генеральный штаб Вооружённых Сил Российской Федерации).

Informācijas drošības speciālistu sagatavošana norit daudzās augstākās izglītības mācību iestādēs, to dara arī pašas drošības aizsardzības organizācijas saskaņā ar savām vajadzībām. Piemēram, Kīts Mularskis (J. Keith Mularski) 1992. gadā beidza vēstures fakultāti Dikēna Universitātē (Duquesne University) Pitsburgā, pēc tam sāka strādāt mēbeļu tirdzniecībā un 1997. gadā pieteicās ASV Federālajā izmeklēšanas birojā, kur no darbinieku kandidātiem prasīja augstāko izglītību un pieredzi darbā ar cilvēkiem, kas K. Mularskim jau bija. Pēc ilgstošas pārbaudes, ne tikai intervējot paziņas, bet arī izmantojot poligrāfu un veicot analīzes, un 16 nedēļu kursiem viņš kļuva par speciālo aģentu un sāka profesionāli nodarboties ar pretizlūkošanu. 2005. gadā tika norīkots uz FIB Kiberdaļu (Cyber Division), iesaistījās datornoziedznieku ķeršanā, iefiltrējās viņu forumos un deva lielu ieguldījumu noziedznieku tirdzniecības vietas DarkMarket likvidēšanā.

Attīstoties datortehnoloģijām, vajadzība pēc drošības aizsardzības speciālistiem pieaug un prasības to kvalifikācijai pastiprinās, tāpēc papildus tradicionālajām izglītības iestādēm pieaug pieprasījums arī pēc dažādiem kursiem un sertifikācijas iespējām. Pašlaik darbojas vairākas starptautiskas drošības speciālistu izglītošanas un sertifikācijas organizācijas, kas apmāca speciālistus gan kursos, gan tiešsaistē un pieņem sertifikācijas eksāmenus. Šīs organizācijas sponsorē gan valstu budžets, gan lielas kompānijas (Microsoft, CISCO u. c.). Viena no vadošām šāda veida organizācijām ir Starptautiskais informācijas sistēmu drošības sertifikācijas konsorcijs (International Information Systems Security Certification Consortium, Inc., ar logo (ISC)²), kas strādā no 1988 un ir iesaistījis savā darbībā vairāk nekā 110 000 profesionāļu.

Drošības speciālisti tiek sagatavoti arī SANS institūtā (SANS Institute) ASV, kuru uztur Eskola moderno tehnoloģiju institūts (Escal Institute Of Advanced Technologies, Inc). SANS ir akronīms vārdiem SysAdmin, Audit, Network, Security – “sistēmas administrators, audits, tīkls, drošība”. Šis institūts, kas ir dibināts 1989. gadā, pašlaik piedāvā vairāk nekā 400 mācību kursus ar sertifikāciju. Tas veic arī pētniecisku darbību – uztur Interneta vētru centru (Internet Storm Center), kur analizē datus no pasaules ugunsmūriem.

Starptautisko drošības profesionāļu sadarbību, darba kvalitātes uzlabošanu un pieredzes apmaiņu veicina dažādas asociācijas. Viena no tām ir ISACA, kas tagad izmanto savu īso akronīmu, nevis izvērsto nosaukumu Informācijas sistēmu audita un kontroles asociācija (Information Systems Audit and Control Association). Šī asociācija koncentrējas uz IT drošības sistēmu pārvaldību un apvieno, apmāca un sertificē šīs jomas profesionāļus. Tā ir vecākā no šī veida asociācijām un darbojas no 1967. gada, kad vēl nebija datortīklu, bet tika auditēta valsts un militāro iestāžu datoru drošība.

Informācijas drošības sistēmu vadītājus no 1984. gada apvieno Informācijas sistēmu drošības asociācija (Information Systems Security Association, ISSA), kas palīdz pārvaldīt tehnoloģiju riskus un aizsargāt kritisko informāciju un infrastruktūru. ISSA piedāvā arī izglītības pakalpojumus.

2012. gadā dibināta Starptautiskā drošības izpratnes profesionāļu asociācija (International Association of Security Awareness Professionals, IASAP). Tā sastāv no organizācijām, kas savā darbā iesaista profesionāļus, kuri izstrādā drošības izpratnes programmas un ir atbildīgi par ikdienas drošības operācijām.

CERT komandu un citu drošības nozares speciālistu galvenā darbības sfēra ir reaģēšana uz jauniem drošības apdraudējumiem, kā arī atklāto ievainojamību reģistrēšana un seku novēršana. Pētniecības iestāžu uzdevums ir paredzēt un jau savlaicīgi sagatavoties iespējamiem apdraudējumiem un uzbrukumiem, novērtēt riskus un izstrādāt zaudējumu novēršanas metodes. Tas ir grūti, jo prasa izprast turpmāko tehnikas un tehnoloģijas attīstību. Pašlaik notiekošie svarīgākie pētījumu virzieni no drošības viedokļa:

- mākoņskaitļošana (cloud computing) – iespēja skaitļošanas procesus un datu glabāšanu veikt attālinātās datoru sistēmās, kas ir ērti, bet rada papildu riskus, prasa plašu šifrēšanas lietošanu ar atslēgām, kuras ir zināmas tikai lietotājam, bet ne pakalpojumu sniedzējam;

- mobilās tehnoloģijas – viedtālruņu rašanās un mobilās datu pārraides tehnoloģijas, kas strauji attīstās, bieži aizmirstot par pienācīgiem drošības problēmu risinājumiem;

- vadības, kontroles un datu savākšanas sistēmas (supervisory control and data acquisition, SCADA), kas nodrošina attālinātu pārvaldību un kontroli ar kodētiem signāliem, izmantojot komunikācijas kanālus;

- paplašinātā realitāte (augmented reality) – cilvēka uztveres lauka papildināšana ar datora ģenerēto vizuālo, grafisko vai akustisko informāciju, kas var radīt negaidītas problēmas nesankcionētu izmaiņu gadījumā, ja tas notiek kritiski svarīgām izpildāmajām operācijām, piemēram, lidaparātu pilotēšanā;

- viedās ierīces un to tīkli, lietu internets (Internet of Things, IoT) – viedās ierīces, sākot no pulksteņiem, televizoriem un novērošanas kamerām un beidzot ar medicīnisko aprīkojumu, transportlīdzekļiem un viedajām ēkām, kuras iespējams pieslēgt internetam un kuras bez pienācīga drošības līmeņa, nonākot nesankcionētā trešās puses kontrolē, var radīt apdraudējumu pašam lietotājam vai videi;

- bezpilota lidaparāti jeb droni (unmanned aerial vehicles) – šie aparāti tiek izmantoti militāriem, izlūkošanas, novērošanas, vadības u. c. mērķiem, un to informācijas drošība ir obligāta sekmīgai funkcionēšanai, bet, lai aizsargātu tos no nevēlamas izmantošanas, var rasties nepieciešamība šādu aparātu darbību bloķēt, ielaužoties to sistēmās;

- no tīkla atslēgtie datori (air-gapped computers) – likumpārkāpēji un arī likumsargi intensīvi meklē iespējas iegūt informāciju no strādājoša datora, ja tas arī nav pieslēgts datortīklam, kā arī iespējas aizsargāt šo informāciju;

- autentifikācija – lietotāja piekļuves datoriem un datortīkliem nodrošināšana, kas prasa jaunu pieeju, jo pierastā paroļu sistēma ir novecojusi, bet mēģinājumi ieviest biometrisko autentifikāciju pagaidām ir bijuši nepārliecinoši;

- kriptogrāfija – vēl arvien ir nepieciešamas jaunas šifrēšanas un atšifrēšanas metodes, it īpaši domājot par pēc-kvantu datora kriptogrāfiju;

- elektroniskā nauda – visās daudzajās šīs naudas formās (PayPal, eCash, WebMoney, Payoneer, Skrill u. c.) un kriptovalūtas sistēmās (Bitcoin, Litecoin, Dogecoin u. c.) drošības prasības ir izšķirošas.

Jaunas iespējas bloķēt ļaunatūras darbību un izplatību tiek meklētas arī mākslīgā intelekta idejās:

- ieviešot heiristiskas metodes ļaunatūras atklāšanā, analizējot programmu pēc tās uzvedības, nevis meklējot tajā ļaunatūrai raksturīgas simbolu rindiņas (signatūras);

- attīstot automātiskas programmu testēšanas sistēmas, kuras nosaka, pie kādiem ieejas datiem notiks programmas atteice vai bīstama darbība, un automātiski to izlabo;

- izstrādājot datizracē balstītas metodes, lai analizētu tīkla stāvokli un apdraudējumu iespējamību un esamību tajā.

Attīstot mākslīgā intelekta pētniecību, jārēķinās ar iespējamiem drošības apdraudējumiem, ko šīs jomas sasniegumi var radīt.

2016. gadā Eiropas Savienībā (ES) ir pieņemta Tīklu un informācijas drošības direktīva (Directive on security of network and information systems), kas ir pirmais tāda līmeņa dokuments ES un kura mērķis ir nodrošināt līdzīgu IT drošības līmenī visā ES. Šī direktīva paredz arī nacionālo CERT vienību veidošanu un attīstību, kā arī šo vienību savstarpējo sadarbību, it īpaši pārrobežu incidentu gadījumos.

Privātuma garantijai 24.10.1995. tika pieņemta Eiropas Parlamenta un Padomes Direktīva 95/46/EK par personu aizsardzību attiecībā uz personas datu apstrādi un šādu datu brīvu apriti, kas paredz arī speciālu valsts iestāžu izveidi privātuma aizsardzībai. Šo direktīvu nomainīja ES Vispārīgā datu aizsardzības regula 2016/679 (The General Data Protection Regulation), kas pieņemta 27.04.2016., un stājās spēkā 25.05.2018., kas 17. pantā ievieš arī tiesības uz datu dzēšanu (tiesības "tikt aizmirstam").

Baiba Kaškina, Bruno Martuzāns "Informācijas drošība un privātums, datorzinātnē". Nacionālā enciklopēdija. https://enciklopedija.lv/skirklis/4467-inform%C4%81cijas-dro%C5%A1%C4%ABba-un-priv%C4%81tums,-datorzin%C4%81tn%C4%93 (skatīts 26.09.2025)

Kopīgot

URL